Một chiến dịch lừa đảo (phishing) lớn đang nhắm vào người dùng LastPass bằng cách mạo danh các “cảnh báo an ninh khẩn cấp”, với mục tiêu đánh lừa nạn nhân tải về phần mềm độc hại.

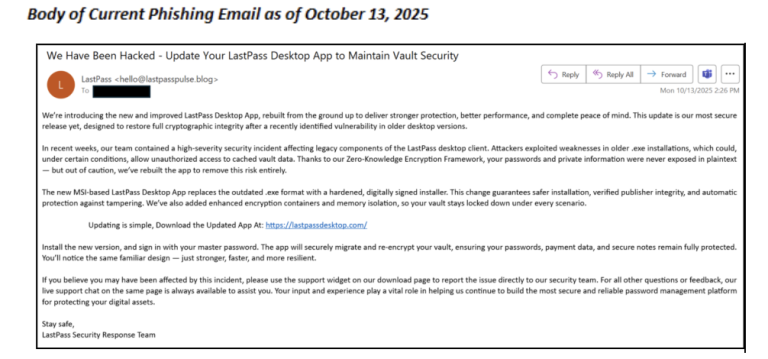

Các chuyên gia bảo mật đã xác định hàng loạt email lừa đảo được gửi đi từ các địa chỉ như “hello@lastpasspulse[.]blog” và “hello@lastpassgazette[.]blog”, với tiêu đề “We Have Been Hacked – Update Your LastPass Desktop App to Maintain Vault Security”.

Mặc dù nội dung tin nhắn đưa ra, đội ngũ bảo mật của LastPass khẳng định rằng không có sự cố vi phạm dữ liệu nào xảy ra — đây chỉ là một mưu kế xã hội (social engineering) nhằm thúc đẩy phản ứng từ nạn nhân và tối đa hóa khả năng lan truyền của malware.

Chiến Dịch Phishing Giả Danh Cảnh Báo ‘Hack LastPass’ Để Phát Tán Malware

Các email phishing hướng người dùng đến các miền độc hại, bao gồm “lastpassdesktop[.]com” và “lastpassgazette[.]blog”, cả hai hiện đã bị Cloudflare gắn cờ là các trang phishing đang hoạt động.

Một trang liên quan tên “lastpassdesktop[.]app”, được các tác nhân đe dọa đăng ký, cho thấy khả năng xuất hiện các biến thể của chiến dịch trong tương lai. Những trang này chứa các trang lừa đảo dưới địa chỉ IP 172.67.147[.]36 và 172.67.219[.]2, cùng một địa chỉ khác là 84.32.84[.]32 gắn với “lastpassgazette[.]blog”.

Điều tra viên cũng đã liên kết các trang này với một nhà cung cấp hosting “bulletproof” tên NICENIC, vốn được biết đến như một trung gian hạ tầng thường được tội phạm mạng sử dụng.

Phân tích kỹ thuật các header email cho thấy các tác nhân đe dọa sử dụng chiến thuật làm mờ (obfuscation) rất mạnh. Tên người gửi giả như “LastPass hello@lastpasspulse[.]blog” và các địa chỉ “reply-to” từ cùng các miền giả tăng cường ảo giác về tính hợp pháp.

Các địa chỉ IP liên quan 148.222.54[.]15 và 23.83.222[.]47 cũng đã bị gắn cờ trong mối liên hệ với các chiến dịch độc hại gần đây nhắm vào các trình quản lý mật khẩu.

Thời điểm phát tán chiến dịch, trùng với kỳ nghỉ cuối tuần tại Hoa Kỳ, dường như là một yếu tố chiến lược — các tác nhân đe dọa thường tận dụng thời gian nhân sự an ninh mỏng để giảm khả năng phát hiện và đáp trả của đội ngũ bảo mật.

Chi Tiết Kỹ Thuật & Hướng Xử Lý Khuyến Nghị

Các trang phishing mô phỏng thương hiệu LastPass một cách tinh vi và yêu cầu người dùng “cập nhật” ứng dụng desktop, từ đó triển khai malware được thiết kế để đánh cắp thông tin đăng nhập và truy xuất thông tin nhạy cảm từ vault. May mắn thay, Cloudflare đã can thiệp và hiển thị cảnh báo với người dùng có thể là nạn nhân.

LastPass nhấn mạnh rằng họ không bao giờ yêu cầu người dùng cung cấp mật khẩu chính (master password) qua email hoặc bắt buộc người dùng thực hiện cập nhật ngay lập tức thông qua đường link được gửi qua email.

Công ty khuyến nghị người dùng luôn thận trọng với mọi thông tin bất thường, đặc biệt là những email tạo cảm giác cấp bách hoặc sợ hãi — dấu hiệu đặc trưng của các chiến dịch phishing. Mọi email khả nghi nên được chuyển tiếp đến abuse@lastpass.com để điều tra.

Chiến dịch này làm nổi bật những rủi ro thường trực đối với người dùng trình quản lý mật khẩu và sự phát triển liên tục của các chiến thuật kỹ thuật tấn công xã hội. Đội ngũ bảo mật đang tích cực làm việc để gỡ bỏ các miền phishing và vô hiệu hóa hạ tầng liên quan. Cho đến khi vấn đề được xử lý hoàn toàn, mức độ cảnh giác của người dùng cần được đặt lên hàng đầu.

Luôn xác minh các email khả nghi với các kênh chính thức của LastPass, và không bao giờ cung cấp thông tin đăng nhập để đáp trả những yêu cầu không được xác thực.