Christina Chapman, một phụ nữ 50 tuổi sống tại bang Arizona (Hoa Kỳ), vừa bị tuyên án 102 tháng tù giam vì đã hỗ trợ tin tặc Triều Tiên đánh cắp danh tính công dân Mỹ nhằm giả mạo làm nhân viên IT từ xa tại hơn 300 công ty Mỹ, bao gồm cả Nike. Hành vi này đã chuyển hàng triệu đô la về cho chính quyền Triều Tiên, tiếp tay cho hoạt động tài trợ phát triển vũ khí và chiến dịch tấn công mạng của họ.

Chiêu trò tinh vi núp bóng làm việc từ xa

Theo hồ sơ vụ án, Chapman đóng vai trò trung gian hỗ trợ kỹ thuật, hậu cần và hợp thức hóa giấy tờ cho các đối tượng tấn công mạng. Tin tặc Triều Tiên đánh cắp thông tin định danh cá nhân (PII) của người Mỹ, sau đó Chapman giúp chúng giả mạo hồ sơ xin việc, xử lý các biểu mẫu I-9 –tài liệu xác nhận đủ điều kiện làm việc tại Hoa Kỳ và nhận các máy tính xách tay công ty cấp phát cho nhân viên làm việc từ xa.

Sau khi “nhân viên ảo” được tuyển dụng, Chapman nhận máy tính gửi về nhà mình. Một số thiết bị được gửi tiếp đến Trung Quốc, gần biên giới với Triều Tiên, còn hơn 90 thiết bị được giữ lại tại nhà ở Arizona, nơi được xem như một “trại máy tính xách tay”.

Tin tặc sử dụng VPN, máy chủ proxy và phần mềm điều khiển từ xa như AnyDesk để truy cập các máy này từ bên ngoài nước Mỹ, giả mạo hoàn toàn vai trò của nhân viên Mỹ, tham gia họp trực tuyến qua Zoom, nhận lương, và có khả năng đánh cắp dữ liệu hoặc cài đặt phần mềm độc hại (malware, ransomware) lên hệ thống của công ty bị xâm nhập.

Chapman ghi chú từng máy theo tên “nhân viên” và công ty tương ứng để quản lý dễ hơn. Các đặc vụ FBI thu giữ toàn bộ hệ thống máy tính này khi khám xét nơi ở của bà.

Hậu quả và góc nhìn an ninh mạng

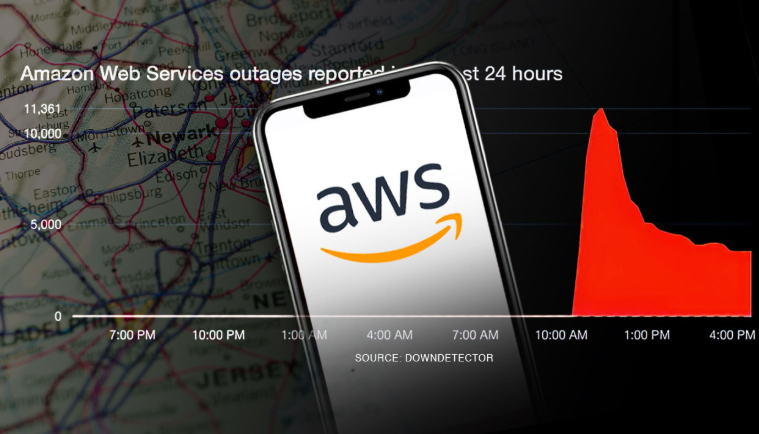

Vụ việc không chỉ phản ánh mức độ tinh vi và nguy hiểm của các chiến dịch tấn công từ Triều Tiên, mà còn cảnh báo về lỗ hổng an ninh trong quy trình tuyển dụng từ xa. Đây là một trong nhiều chiến dịch mà các nhóm APT (Advanced Persistent Threat) do nhà nước Triều Tiên tài trợ sử dụng để xâm nhập vào hạ tầng doanh nghiệp phương Tây, vừa để trục lợi tài chính, vừa để thu thập dữ liệu tình báo hoặc phát tán mã độc.

Một nạn nhân bị đánh cắp danh tính chia sẻ trong phiên toà:

“Dù không bị tấn công thể chất, nhưng tôi cảm thấy bị xâm phạm, bất lực và lo sợ. Việc ai đó đột nhập vào cuộc sống của tôi, đóng giả tôi và để lại hậu quả khiến tôi phải gánh chịu là trải nghiệm đầy ám ảnh. Tôi luôn lo ngại thông tin của mình vẫn đang bị lợi dụng ở đâu đó.”

Bài học cho doanh nghiệp và tổ chức tuyển dụng

Sau sự việc này, Chapman không chỉ bị kết án 8,5 năm tù, mà còn chịu 3 năm quản chế, phải nộp lại $284,555 USD (số tiền chuyển cho phía Triều Tiên) và hoàn trả $176,850 USD thu lợi bất chính.

FBI và các tổ chức an ninh mạng đã nhiều lần cảnh báo về các hình thức giả mạo nhân sự làm việc từ xa – trong đó kẻ tấn công sử dụng danh tính giả hoặc đánh cắp để vượt qua quy trình tuyển dụng sơ sài. Những mô hình gian lận này tiếp tục gia tăng, đặc biệt trong bối cảnh xu hướng làm việc từ xa sau đại dịch.